2026年サイバーセキュリティ月間の学びをどう“自社のセキュリティ戦略”へ生かすか

「IT Solution Forum 2026」SCS評価制度セミナーお申し込み受付中!

★3取得の全体像を一緒に整理してみませんか?

2026年4月2日

毎年2月から3月にかけて実施される「サイバーセキュリティ月間」。

今年も多くの情報や注意喚起に触れ、「自社も何か考えなければ」と感じた方も少なくないでしょう。

そのような中で、次のような課題は残っていないでしょうか。

- 自社の方針を言語化できない

- 判断軸が曖昧

- 取引先に自社の状態を説明できない

これらの課題は、知識不足ではなく、多くの情報に触れたことによる整理不足によるものかもしれません。

近年のサイバーセキュリティは、「どんな攻撃があるか」「どんな対策が有効か」という話題が中心でした。

しかし、いま問われているのは、「“あなたの会社がどこまで考えているのか”を説明できる状態」かどうかという視点です。

本コラムは、サイバーセキュリティ月間で高まった関心を「自社のサイバーセキュリティ戦略を整理し、説明できる状態」へつなげるお手伝いをします。

まずは、対策に踏み込む前に自社の立ち位置を見直すことからはじめましょう。

問われているのは「防げるか」ではなく「どう考えているか」

サイバーセキュリティ対策というと、「どの攻撃をどう防ぐか」という議論に目が向きがちです。年々、ランサムウエアやAIを悪用した手口などサイバー攻撃の手法は高度化しており、企業が押さえておくべき脅威は増え続けています。

しかし、いま企業に問われているのは、「どこまで防げるか」ではなく、「どこまで考えている会社なのか」という企業としての姿勢です。サイバーセキュリティは、もはやIT部門の課題ではなく、経営判断や取引上の信頼に直結する領域となっています。

特に中小企業は、サイバー攻撃の被害を受ける側であると同時に、取引企業間の中で攻撃の侵入口になる可能性があります。

そのため、完璧な対策以上に次の3点が重要になっています。

- どこまでを自社の責任範囲として対策するか

- 何を守るべき対象と定義するか

- その考えを社内外へ説明できるか

また、攻撃は必ずしも高度な手口だけではありません。設定ミスや権限の管理漏れといった基本部分の不備によるインシデントも後を絶ちません。ここでも求められるのは高度な対策ではなく、自社の状況を把握・整理し、説明できる準備です。

サイバーセキュリティ月間は、多くの情報を得られる貴重な機会ですが、大切なのは、情報収集を終点にしないことです。得られた情報を「自社の状況」へ引き寄せ、意思決定の判断基準として活用しましょう。

次章では、その判断基準を作るうえで不可欠な「サプライチェーン」という視点について掘り下げます。

セキュリティは“自社完結”しない─「サプライチェーン」という視点

前章では、サイバーセキュリティにおいて企業の姿勢や考え方が問われていることを整理しました。

その考え方を、より具体的な判断基準に落とし込むために必要なのが、「サプライチェーン」の視点です。

サプライチェーンとは、単にモノやサービスの供給経路を指す言葉ではありません。取引先、委託先、外部サービス、クラウド事業者など、日常業務で関わる全てのつながりが含まれます。こうした関係全体を指す「サプライチェーン」は、業務のデジタル化や外部委託が進み拡大することで複雑にもなりました。

そのため、サイバーセキュリティの評価は、「自社が攻撃を受けるか」だけではなく、自社が侵入の起点となり、取引先や委託先へ影響を及ぼす可能性がないかも含めて評価されます。今年公開されたIPA(独立行政法人 情報処理推進機構)の「情報セキュリティ10大脅威2026」にて、「取引先や委託先を狙うサプライチェーン攻撃」が2位に位置する理由は、攻撃者にとっては直接守りの堅い大企業よりも、「取引でつながっている中小企業」から侵入する方が効率的だからです。

実際、取引先からセキュリティの対策状況や委託先管理について説明を求められた企業もあるのではないでしょうか。これは、自社のセキュリティ対策が、社内問題ではなく、取引上の信頼性や条件の一部として見られ始めていることを示唆しています。

このような状況下において重要なのは、「自社がサプライチェーン内で担う役割」、「自社が定義する責任範囲」を整理することです。

サプライチェーンの一角に自社が存在するという視点を持つことで、サイバーセキュリティは単なる防御策ではなく、企業としての立ち位置と信頼性を示す要素として捉え直すことができます。

次章では、こうした「立ち位置」や「対外的な見え方」を整理するための枠組みとして、「サプライチェーン強化に向けたセキュリティ対策評価制度」の活用方法を整理していきます。

制度は“負担”ではなく“説明力のフレーム”

サプライチェーンの中で「自社がどう見られるか」が重要になると、次に必要なのが“立ち位置を整理するための共通言語”です。

そこで注目されているのが、経済産業省が推進する「サプライチェーン強化に向けたセキュリティ対策評価制度」です。

「制度」と聞くと、「対応が大変なのでは?」「高いレベルを求められるのでは?」といった不安が先に立つかもしれません。しかし、この制度は“企業に負担を強いる仕組み”ではなく、“自社の現在地を整理し、説明しやすくするための枠組み”と捉えることができます。制度の特徴は次の3点です。

1.一律に高水準を求めるものではない

サプライチェーン内において規模や役割が異なる以上、「すべての企業が同じ対策レベルを目指す」必要はありません。

制度は、あくまで“自社が今どの段階にいるかを把握するための道具”です。

2.段階的に整理できる(ステップ構造)

段階に応じて、①できていること、②これから取り組むべきこと、が自然と見える構造になっているため、経営として次の一手を決めやすくなります。

3.取引先とのコミュニケーションに使える

今後増えると予想される「セキュリティ状況の説明依頼」に対し、制度に沿って整理した情報は“統一された言葉で説明できる”という大きなメリットがあります。取引先に対して「自社が何を整理し、どの段階にいるか」を示すことは、信頼性の証明にもつながります。

サイバーセキュリティ月間で得た多くの情報を自社の“戦略”に活用するためには、まず自社の現在地を知ることが不可欠です。制度はその整理を助ける“地図”のような役割を果たします。

次章では、この“地図”を踏まえつつ、実際に「自社の戦略を考えるうえで押さえるべき3つの視点」を紹介します。

戦略を考えるための3つの視点─「現状」「つながり」「将来の姿」

自社の立ち位置を整理したうえで、次に必要なのは「何を基準に戦略を考えるか」です。いきなり新しい対策を追加するのではなく、まず判断軸を整えることが重要です。ここでは、意思決定を行う経営層や責任者が社内で説明しやすくなるよう、“戦略を考えるための3つの視点”を整理します。

1.現状をどこまで把握しているか

最初に確認すべきは、意外にも「自社のことを理解しているか」という点です。

例えば、

- セキュリティ対策の対象となる情報やシステムとその管理者

- 対策状況

こうした情報が整理されているだけで、経営判断のスピードと精度は大きく変わります。

曖昧なまま対策を足しても期待した効果は得られません。まず“自社の可視化”から始めましょう。

2.外部とのつながりをどう管理しているか

これまでに整理した通り、企業は日頃から多くの外部サービス・委託先・取引先とつながっています。

そのため、

- アクセス権限

- データ共有方法

- 依頼・委託の管理手順

上記の3点が“一度決めたまま放置”になっている場合、攻撃の入口になる可能性が高まります。

ここで重要なのは、完璧な管理ではなく、「今のつながりが、自社の責任範囲と整合しているか」を定期的に確認することです。

3.将来どんな会社として説明できるようになりたいか

サイバーセキュリティは、単なる防御の話ではなく、企業としての姿勢を示すものへと変化しています。したがって重要なのは、“完璧な対策”ではなく、「一貫した考え方」、「説明できる理由」を持つことです。さらに、「どの段階を目指すのか」「なぜその段階なのか」を自社の事業や役割と結び付けて言語化しておくと、その後の投資判断や外部相談も行いやすくなります。

次章では、ここまで整理した“視点”を踏まえ、サイバーセキュリティ月間後にどのようなアクションにつなげるべきかをまとめます。

サイバーセキュリティ月間後の今がベストタイミング

サイバーセキュリティ月間は、多くの情報に触れ、自社の課題を再認識するきっかけになります。

しかし本当に重要なのはサイバーセキュリティ月間が終わった“その後”です。

- 自社は何を守り、どこまでを責任範囲とするのか

- サプライチェーン内でどのように見られたいのか

- 将来どの段階を目指す企業でありたいのか

これらの“立場”を整理し、説明できる状態にすることが、

強固なセキュリティ対策における仕組みづくりの第一歩になります。

自社のセキュリティ対策を説明できるレベルまで明確化することで、これから取り組むべき改善がおのずと見えてきます。

そして最終的には、そのようにして強化された自社のセキュリティ対策を説明できる状態にすることがゴールとなります。

まずは「理解し、整理し、説明できる状態」をつくること。

サイバーセキュリティ月間後のいま、その準備を進める絶好のタイミングです。

自社の立場を定義し、必要な投資や外部との連携を判断できる状態へ─。

そのための基盤づくりを、今日からはじめてみてはいかがでしょうか。

セキュリティミニ情報 口座情報を自ら提供?「ClickFix」

最近ClickFixと呼ばれる攻撃が増えてきています。

直訳すると「クリックして直す」という意味ですが、直すどころか、ユーザーが自分自身で悪意のあるプログラムを実行してしまうという攻撃です。

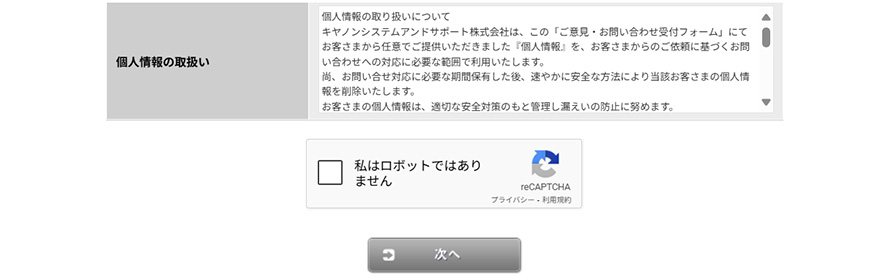

ホームページからフォームメールを送信するときに「私はロボットではありません」というチェックが出ることがあります。これをCAPTCHAと呼び、スパムメールを防ぐ機能として広く利用されています。

この「私はロボットではありません」の部分に悪質プログラムが仕掛けられていることがあります。

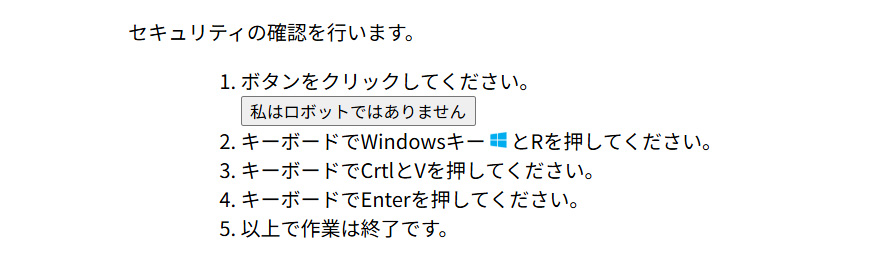

例えば下記のようにあった場合、みなさんは疑いを持つでしょうか。

ここで、「私はロボットではありません」をクリックすると、プログラムのファイル名がコピーされます。

2~4はそのプログラムを実行するための操作になります。2で[ファイル名を指定して実行]が開きます。

3でコピーしたファイル名を入力し、4で実行となります。この時点で外部にアクセスし、不正プログラムをインストールすることになります。

これがClickFixです。何ごともなく終了しますので、ユーザーは気づかないうちに不正プログラムをインストールしてしまいます。

よく見られるのがインフォスティーラーへの感染です。これはInformation Stealer(情報略奪者)の略で、個人情報や機密データを収集します。時々証券口座が乗っ取られたという報道がありますが、その要因の一つがインフォスティーラーによるものです。

ClickFixは技術的には簡単な仕組みで、かつ日常的に慣れ親しんでいるCAPTCHAを利用することでスキを突く仕組みで、いくつかの派生も見られます。

通常の手順と異なるなど、不審を感じたら十分確認してください。

「IT Solution Forum 2026」SCS評価制度セミナーお申し込み受付中!

ランサム被害を防ぐ対策、見直してみませんか?

今すぐ読みたいおすすめ情報

会社の処方箋についてのご相談・見積・お問い合わせ

キヤノンシステムアンドサポート株式会社