ログからは分からない脅威 -スレットハンティングの世界ー

-

※

本内容は2020年12月23日開催のオンラインセミナー「ログからは分からない脅威 -スレットハンティングの世界-」の講演内容を一部抜粋し公開しています。

今のシステムは攻撃を検知できているのか

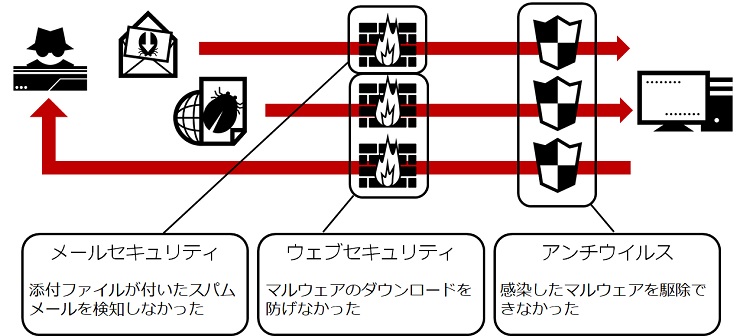

実際に存在した、とあるマルウエアの一例です。

このマルウエアは、巧妙にビジネスメールを装った標的型攻撃メールに添付されており、企業が備えていたメールセキュリティ、ウェブセキュリティ、アンチウイルスのそれぞれの防御を突破しました。

具体的には各セキュリティ製品の定義ファイルが更新される隙間を縫って、内部ネットワークに到達しております。

このように、昨今の標的型サイバー攻撃ではセキュリティ対策がされていてもその網目を潜り抜ける攻撃が後を絶ちません。

インターネットゲートウェイやエンドポイントなど、すでにセキュリティを導入されているお客さまが大多数だと思います。

しかしながら、それらは上記のような「セキュリティの隙を見つけて侵入するサイバー攻撃」を正しく検知できているのでしょうか。

いまや重要な経営課題となった情報セキュリティに対し、『継続的なセキュリティ強化』を実施することは企業にとって必須条件です。

本セミナーでは、アンチウイルスやIPS、UTMなどの従来のセキュリティ対策との違いを明らかにしつつ、スレットハンティングの脅威検出方法について、実例を交えてご紹介します。

上級セキュリティアナリスト

山田和政

(CISSP認定保持者)

この続きは、講演動画視聴と資料ダウンロードでご確認ください。

「ログからは分からない脅威の最前線 -スレットハンティングの世界-」

- 視聴時間:

- 46分

- 公開月:

- 2021年2月